ランサムウェア・標的型攻撃メール・ビジネスメール詐欺への情報セキュリティ対策で情報漏えい等の被害を防ぐ!

ビジネスメールの情報セキュリティ対策についてご紹介します。

独立行政法人情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2024」から、ビジネスメールに関連する事案の情報セキュリティ脅威と対策を抜粋してご紹介します。「情報セキュリティ10大脅威 2024」の詳細な内容については、下記を参照ください。

(参考資料)IPA「情報セキュリティ10大脅威」

「情報セキュリティ10大脅威 2024」は、前年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者などのメンバーからなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定したものです。

【目次】

1.ビジネスメールの情報セキュリティリスク(「情報セキュリティ10大脅威2024」を引用)

1位 ランサムウェアによる被害

4位 標的型攻撃による機密情報の窃取

6位 不注意による情報漏えい等の被害

8位 ビジネスメール詐欺による金銭被害

2.共通対策(「情報セキュリティ10大脅威2024」を参考)

■パスワードを適切に運用する

■情報リテラシー、モラルを向上させる

■メールの添付ファイル開封や、メール のリンク、URL のクリックを安易にしない

■適切な報告/連絡/相談を行う

■インシデント対応体制を整備し対応する

■サーバーやクライアント、ネットワークに適切なセキュリティ対策を行う

■適切なバックアップ運用を行う

3.まとめ

ビジネスメールの情報セキュリティ関連の被害については、10大脅威の中から4つの脅威が該当します。

<攻撃手口>、<要因>、<対策/対応>についてはビジネスメール関連のみを抜粋して掲載しています。

1.ビジネスメールの情報セキュリティリスク

(「情報セキュリティ10大脅威2024」を引用)

1位 ランサムウェアによる被害

~組織の規模や業種は関係なし!次の標的はあなたの組織かも?~

ランサムウェアとは、Ransom と Software を組み合わせた造語であり、ウイルスの一種である。攻撃者はPCやサーバーをランサムウェアに感染させ、様々な脅迫により金銭を要求する。さらに、攻撃者は複数の脅迫を組み合わせることで、攻撃を受けた組織がシステムを復旧するために金銭を支払うことを検討せざるを得ない状況を作り出そうとする。攻撃者は組織の規模や業種に関係なく攻撃を行う点にも注意が必要である。

<攻撃手口>

◆ メールから感染させる

メールの添付ファイルやメール本文中のリンクを開かせることでランサムウェアに感染させる。

<対策/対応>

◆ メールの添付ファイル開封や、メールやSMSのリンク、URL のクリックを安易にしない

4位 標的型攻撃による機密情報の窃取

~攻撃手口は様々、隙を作らない対策を~

標的型攻撃とは、特定の組織(企業、官公庁、民間団体等)を狙う攻撃のことであり、機密情報等を窃取することや業務妨害を目的としている。攻撃者は社会の変化や働き方の変化に合わせて攻撃手口を変える等、組織の状況に応じた巧みな攻撃手法で機密情報等を窃取しようとする。

<攻撃手口>

◆ メールへのファイル添付やリンクの記載

メールの添付ファイルやメール本文に記載されたリンク先にウイルスを仕込み、そのファイルを開封させたり、リンクにアクセスさせたりすることでPCをウイルスに感染させる。メール本文や件名、添付ファイル名は業務や取引に関連するように偽装され、実在する組織の差出人名が使われる場合もある。またメールのやり取りを複数回行い被害組織の従業員や職員を油断させ、不審を抱かれにくいようにする手口が使われる。(やり取り型攻撃)

<対策/対応>

◆ メールの添付ファイル開封や、メールやSMSのリンク、URL のクリックを安易にしない

6位 不注意による情報漏えい等の被害

~その設定、本当に大丈夫?確認は慎重に!~

システムの設定ミスによる非公開情報の公開や、個人情報を含んだ記憶媒体の紛失等、不注意による個人情報等の漏えいが度々発生し、組織はその対応に追われている。一度でも不注意により個人情報が漏えいしてしまうと、漏えいした組織の信用、信頼に大きな影響を与えるおそれがある。

<要因>

◆ 情報を取り扱い人の情報リテラシーの低さ

自身の扱う情報の機密性や重要性等を理解していないために、情報の取扱者は不用意に外部へ情報漏えいしてしまう。例えば、重要情報が記載されたメールの宛先の間違いや重要情報が入った端末の紛失等がある。また、重要情報を私的に利用して外部の Web サイト等に公開することで情報漏えいとなる。

◆情報を取り扱う際の本人の状況

体調不良や多忙等の状況により、情報を取り扱う従業員の注意力が散漫になり、メールの誤送信等のミスによる情報漏えい事故を起こしてしまう。

◆ 誤送信を想定した偽メールアドレスの存在

組織が利用しているドメインと似たドメインのメールアドレス(ドッペルゲンガードメイン)を、第三者があらかじめ準備している。従業員がそのメールアドレスに誤送信したタイミングで情報が漏えいする。

<対策/対応>

◆ メールの誤送信対策等の導入

外部へのメールを一時滞留したり、メール送信時にクロスチェックする運用にしたりする。

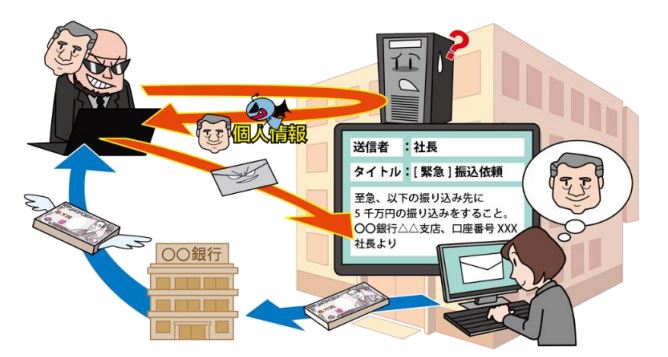

8位 ビジネスメール詐欺による金銭被害

~組織までも振り込め詐欺の標的に~

悪意のある第三者が標的組織やその取引先の従業員等になりすましてメールを送信し、あらかじめ用意した偽の銀行口座に金銭を振り込ませるサイバー攻撃が行われている。この攻撃は、組織の従業員を標的にした振り込め詐欺とも言えるもので、ビジネスメール詐欺(Business E-mail Compromise:BEC)と呼ばれている。

<攻撃手口>

◆ 取引先との請求書の偽装

取引先等と請求に関わるやり取りをメール等で行っている際に、攻撃者が取引先になりすまし、攻撃者の用意した口座に差し替えた偽の請求書等を送り付け、振り込ませる。このとき、攻撃者は取引に関わるメールのやり取りをなんらかの方法で事前に盗み見ており、取引や請求に関する情報、関係している従業員のメールアドレスや氏名等を入手していることがある。

◆窃取メールアカウントの悪用

ウイルス感染や不正ログイン等により、従業員のメールアカウントを乗っ取り、取引実績がある組織の担当者へ偽の請求等を送り付け、攻撃者の用意した口座に金銭を振り込ませる。

メール本文は巧妙に偽装され、送信元が本物のアカウントであるため、受信したメールが攻撃であることに気付きにくい。

<対策/対応>

⚫ 被害の予防(被害に備えた対策含む)

・メールに依存しない業務フローの構築 電話等で事実確認をする。

・メールの電子署名の付与(S/MIME や PGP)

・DMARC の導入 攻撃者の自社ドメインを騙ったなりすましメールを顧客が受信できないようにする。

・パスワードを適切に運用する ※ 詐欺の準備行為への対策としてメールアカウントのパスワードを適切に運用する。

・メールだけでなく複数の手段での事実確認

振込先口座に変更等がある場合は、メール以外に電話等の方法で直接取引先に確認をする。または、金融機関にその口座の名義等を確認する。

・普段とは異なるメールに注意する

普段とは異なる言い回しや、表現の誤り、送信元のメールドメインに注意する。

・判断を急がせるメールに注意

至急の対応を要求する等、担当者に真偽の判断時間を与えないようにする手口も考えられる。真偽を確認するフローを策定しておく。

⚫ 被害を受けた後の対応

・メールアカウントの設定を確認する

攻撃者による不正な転送設定やメール振り分けの設定等がされていないか確認する。

(参考資料)IPA「ビジネスメール詐欺の事例集を見る」

2.共通対策

(「情報セキュリティ10大脅威2024」を参考に作成)

■パスワードを適切に運用する

製品のパスワードは、初期値のままにしないで必ず変更する。設定するパスワードは、推測されにくいパスワードを設定する、パスワードを使い回さないようにする。パスワードを忘れないようにメモする場合は、ID とパスワードをセットで保管しないで別々に保管する。パスワード管理ソフトを利用するのも良い。

【事例紹介】

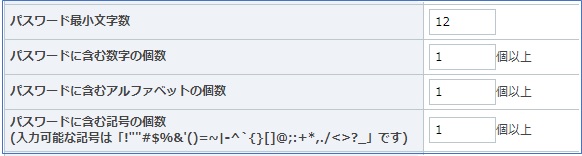

グループウェア匠tacmiでは、システム管理者がパスワードの運用条件を下記の設定ができます。また、パスワードの有効期限を設定して、利用者が定期的にパスワードを変更する運用もできます。このようにシステムで条件設定できる場合は、パスワードの複雑さや安全性を確保できます。

パスワード文字数・文字種設定

■情報リテラシー、モラルを向上させる

意図せず情報モラルに反する事を行ったり、故意に不正を行ったりする人がいる。組織においては業務で急いでいたり、緊急対応をしていたり等、精神的に追い込まれて、組織のためによかれと考えて規則に反してしまうこともあると考える。

掲載されている情報が正しいとは限らないので、安易に情報を拡散しない組織従業員を教育する。教育のコンテンツに何を取り入れるべきか業務により異なるが IPAから発信しているコンテンツを紹介するので参考にしてほしい。

(参考資料)IPA「情報セキュリティ教材」

【事例紹介】

匠tacmiの回覧板アプリを利用して定期的な教育や個人でできる点検の実施確認を行う運用が効果的です。

・周知と理解度の確認

情報セキュリティ関連のコンテンツの提供とQA形式で周知度を確認する。

正しい社内規定、ルールの理解が定着するように、QAの回答を確認できるようにしておく。

・定期的に実施

人事異動や規則変更等のタイミングも考慮して定期的に実施、周知度の状況で教育コンテンツの見直しの実施を行う。

・点検の実施

従業員が利用しているPCやスマホの利用状況を定期的に確認する。

利用システムが最新版に更新されているか点検、メール送信ルールを遵守できているか点検等を確認する。

(参考)匠tacmi回覧板 活用例

【グループウェア 回覧板】用途別の活用事例

匠tacmi回覧板のその他の活用例を確認する

■メールの添付ファイル開封や、メール のリンク、URL のクリックを安易にしない

様々なサービスからの連絡がメールで行われたりすることがある。本物の連絡である場合もあるが、本物を騙った偽の連絡であるとそれを起因として個人情報を盗まれたり、金銭被害に繋がったりするおそれがある。

添付ファイルを開くと悪意のあるプログラムが起動し、ウイルス感染するおそれがある。受信したメッセージ内のリンクをクリックして開く、または URLをブラウザに入力して開いたウェブサイトは正規のウェブサイトを模倣した偽のウェブサイトであるおそれがあるので、ブックマークからアクセスや対象のサービスをブラウザで検索して、正規のウェブページを開く。そして、例えばショッピングサイトならばログインしてアカウント情報を確認したり、注文履歴を確認したり、問い合わせることで確認すると良い。

【参考事例】

匠tacmiの機能を使って下記の対策が可能です。

・不審なメールは開かない。

(参考)【グループウェア メール】不審なメールは開かずメールアドレス確認で削除

・よく利用しているサービスは匠tacmiWebリンクに登録しておき、Webリンク(❶)からアクセスする。

・メール送信は、匠tacmiのプレビュー画面表示で再確認を徹底する。

(参考)【グループウェア メール】送信前プレビューの再確認でメール誤送信防止対策を!

■適切な報告/連絡/相談を行う

あらかじめエスカレーション先を定めて対応マニュアルを作成し、これに従ってエスカレーションを行う必要がある。また、場合によっては組織外への情報発信もしなければならない。これら一連のエスカレーションを迅速に行うために、組織に所属する全員がインシデント発生時の対応を十分に理解すること、経営者や上司、責任者は部下や担当者が包み隠さず躊躇なくエスカレーションできる風土や関係性を築くことも重要である。

【事例紹介】

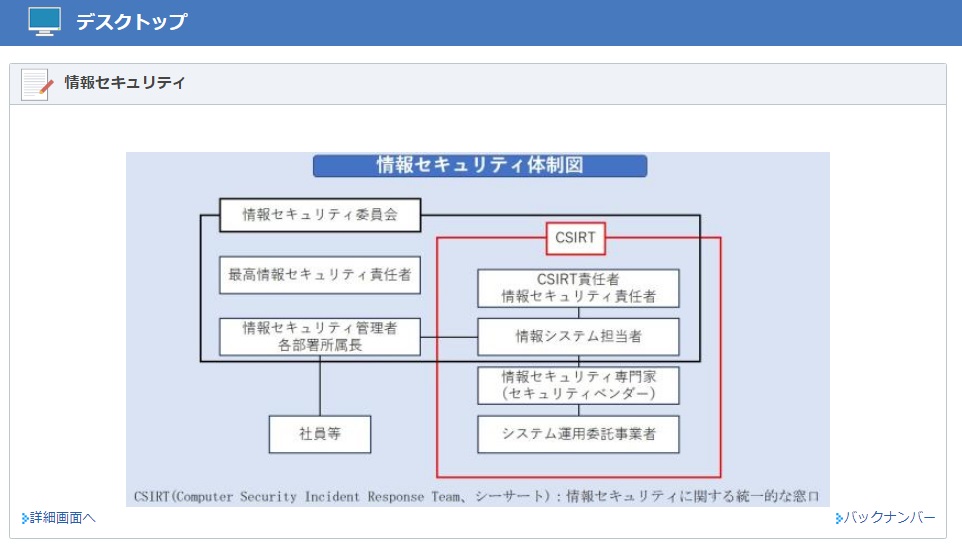

適切な報告/連絡/相談を行うために、連絡体制を明確にして日頃から体制を周知しておくことが重要です。

この体制を匠tacmiポータル機能を使って全社的に共有、いつでも確認できます。

情報セキュリティ体制図

■インシデント対応体制を整備し対応する

セキュリティインシデントが発生した際、誰がどのように、何から行えばよいのか?これを理解してあらかじめ対応する仕組みを整えているのといないのとでは同じ事象の問題が起きたとしても受ける被害の大きさは全く異なる物になる。特に、サイバー攻撃を受けた際はより迅速な対応が必要になってきている。

有事の際の連絡先や対応フローを確立し、運用手順を作成、作成した運用手順を社員へ周知すると共に、実際に運用できるか確認する(訓練する)ことが大切です。自組織で解決できない場合を想定して外部の協力依頼先を用意する。

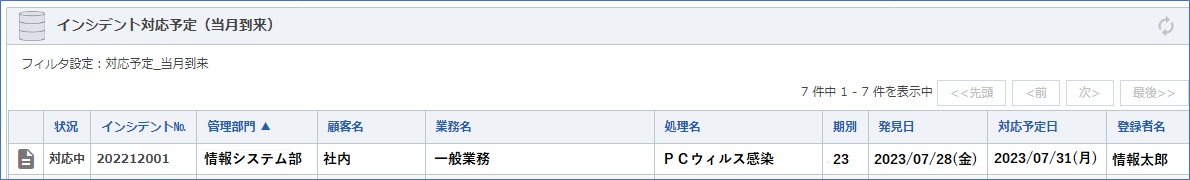

【事例紹介】

匠tacmiWebDBでインシデント管理を行うことができます。インシデントを記録して、関係者に情報共有するとともに、想定手順や関連する連絡先などをWebDBにまとめておくで、手順を確認しながらインシデント対応を進めることができます。また蓄積したデータを事例情報として活用できます。

インシデント発生状況一覧

インシデント状況

■サーバーやクライアント、ネットワークに適切なセキュリティ対策を行う

組織に対する脅威はサーバーやクライアント、ネットワークが関連したものが多い。これらには重要な情報が含まれており、企業活動の生命線であることは今後も変わらないと考えられる。サーバーやネットワークに対するセキュリティ対策の検討事項をまとめるので今後の運用の参考としてほしい。

・脆弱性対策を適切に行う

・アクセス権限管理を適切に行う

・セキュリティ製品を導入する

■適切なバックアップ運用を行う

失ったデータの復旧は困難であり、復旧には人手と時間を要する。しかし、バックアップを取得しておくことでこの被害を縮小することが可能である。迅速にデータを復旧し業務継続できなければ、組織の信頼も失墜し、存続の問題に繋がりかねない大きなリスクとなる。

・バックアップを取得する

・バックアップを保管する

・バックアップからリストアする

3.まとめ

ビジネスメールの脅威は日々進化しており、情報セキュリティ意識の向上と技術的対策の組み合わせが必要です。従業員のトレーニングと適切なセキュリティツールの選定・実装が、効果的な対策の一環です。

【事例紹介】で紹介した情報共有ツール(グループウェア匠tacmi)を使って、従業員の情報セキュリティ意識の向上や組織の情報セキュリティノウハウの蓄積・共有の情報活用も大変有効な対策になります。情報セキュリティ対策やグループウェア匠tacmiについてのお問い合わせやお試しの申し込みは、お問合せフォームからお願いいたします。